Commend Injection

在操作系统中, & 、&& 、| 、 || 都可以作为命令连接符使用,用户通过浏览器提交执行命令,由于服务器端没有针对执行函数做过滤,导致在没有指定绝对路径的情况下就执行命令。

- Low级别 Commend Injection实战

- Medium级别 Commend Injection实战

- High级别 Commend Injection实战

- Impossible级别 Commend Injection实战

Low级别 Commend Injection实战

查看源码,low级别的代码接收了用户输入的ip,然后根据服务器是否是Windows NT系统,对目标ip进行不同的ping测试。但是这里对用户输入的ip并没有进行任何的过滤,所以我们可以进行命令执行漏洞。

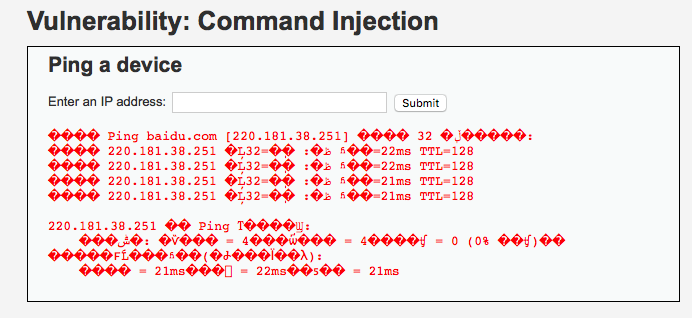

1、首先尝试ping baidu.com,发现能ping通。

2、我们尝试输入 127.0.0.1 & ipconfig ,在操作系统中," & 、&& 、|、 || "都可以作为命令连接符使用,我们在ping完后再执行ipconfig 命令查看ip信息可以看到,成功执行。然后我们就可以继续执行我们的命令了。还可以把ipconfig换成其他的系统命令。

Medium级别 Commend Injection实战

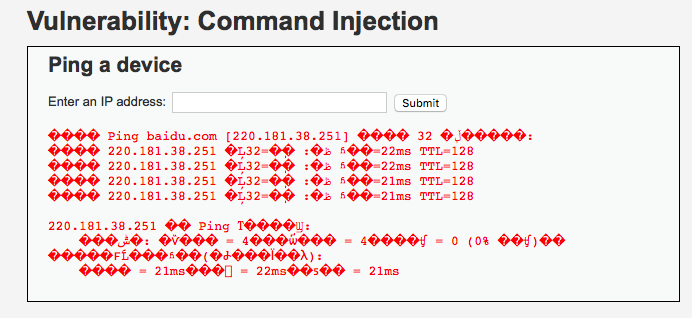

查看源码,medium级别的代码在low级别的代码上增加量了对

&&和;的过滤,但是这并没有什么软用。我们根本就不用&&,我们直接用&&和&的区别在于,&&是执行完前面的命令然后执行后面的命令,&是不管前面的命令是否值执行,后面的都执行,

1、我们直接按照low级别的命令就可以绕过执行。

High级别 Commend Injection实战

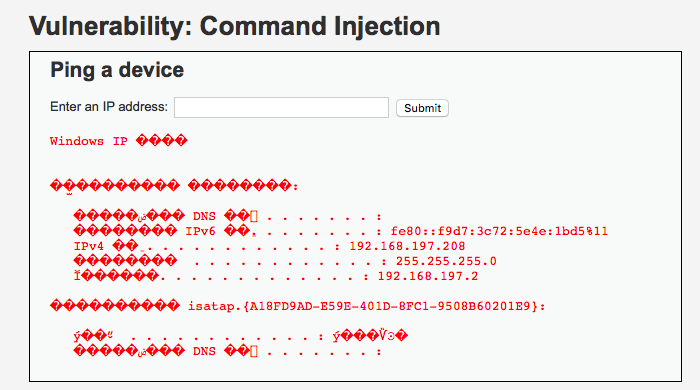

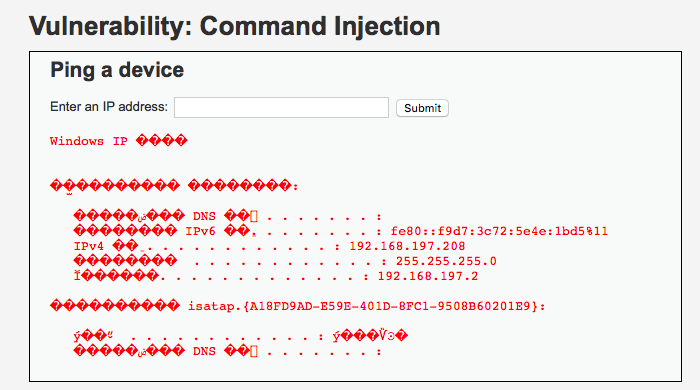

查看源码,High级别的代码进行了黑名单过滤,把一些常见的命令连接符给过滤了。黑名单过滤看似安全,但是如果黑名单不全的话,是很容易进行绕过的。我们仔细看黑名单过滤中的

|,|后面还有一个空格,所以我们可以进行绕过,输入下面命令127.0.0.1| ipconfig可以看到,成功执行了!

Impossible级别 Commend Injection实战

查看源码,

stripslashes(string)该函数会删除字符串string中的反斜杠,返回已剥离反斜杠的字符串。

explode(separator,string,limit)该函数把字符串打散为数组,返回字符串的数组。参数separator规定在哪里分割字符串,参数string是要分割的字符串,可选参数limit规定所返回的数组元素的数目。

is_numeric(string)该检测string是否为数字或数字字符串,如果是返回TRUE,否则返回FALSE。同时,Impossible级别的代码加入了Anti-CSRF token,同时对参数ip进行了严格的限制,只有诸如“数字.数字.数字.数字”的输入才会被接收执行,因此不存在命令注入漏洞。